1. 概述

2021年3月9日晴,嘴里叼着一块五的豆沙包在8点59分59秒踩着点最后一秒的时间右脚先踏进了办公室的大门,熟练的放下背包摁下了电源开机键,开始驻场摸鱼师的一天。

一气呵成打开态势感知系统瞬间某某学院的8条webshell后门连接行为高危告警红灿灿的映入眼帘,随后经过访问告警的URL链接进行验证,证实后门文件存在网站已被攻击者成功植入后门,屁股都没坐热就赶赴现场做相应的应急响应,并将拷回的相关日志文件与相关截图进行分析得到以下结论。

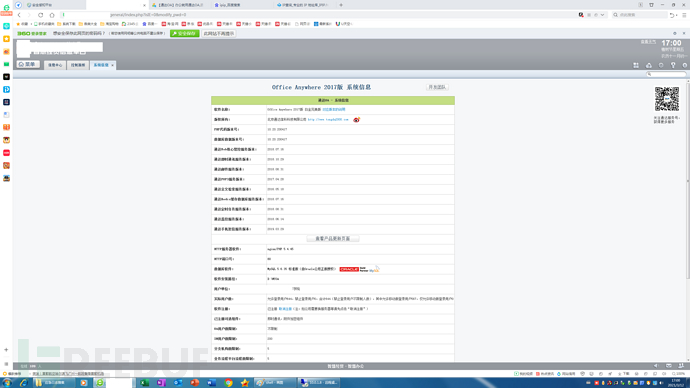

1. 现场情况

通过与相关负责人沟通得知,该系统为学院的OA系统绑定的域名为xxxxxx.com内网服务器地址为10.0.1.8,OA系统使用的是通达OA精灵office Anywhere 2017版本10.20.200417中间件使用的是Nginx,在到达现场前已经在服务器上安装了数字杀毒软件并已将部分后门文件进行查杀处理这就有点小蛋疼了。

1. 日志分析

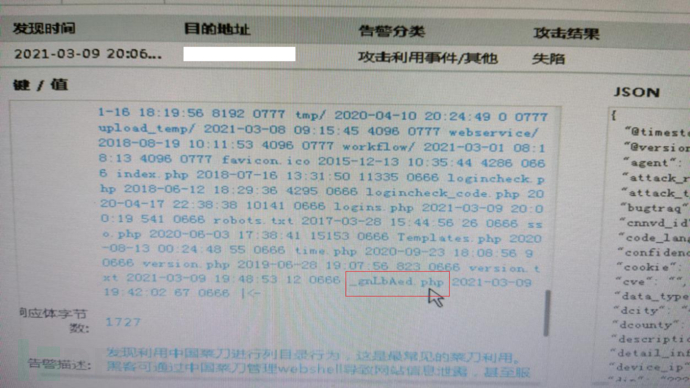

虽然后门文件已经被管理员删除了,但不慌我们通过查看态势感知上一开始的威胁告警,告警为后门连接工具中国菜刀列目录的行为操作,从告警信息上我们得到在根目录处名为_gnLbAed.php文件修改时间为2021年3月9日19:42:02,初步判断该文件应该为webshell后门文件但在到达现场前此文件已被处理,以后还是在出发前先与客户沟通保留好现场证据方便后续溯源。

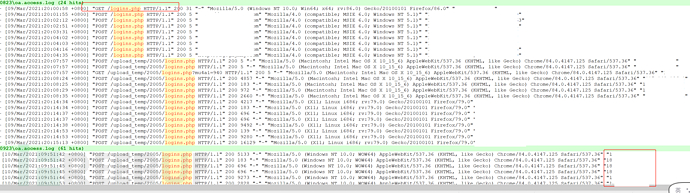

已经得到了被删除的后门文件名,下面就通过对3月1号到3月10号的Nginx日志进行_gnLbAed.php文件进行检索,在2021年3月9日19:42:02分最开始有条GET访问流量,web的最初访问流量与告警中文件的修改日期吻合,可以初步判定该文件为最初的webshell文件。

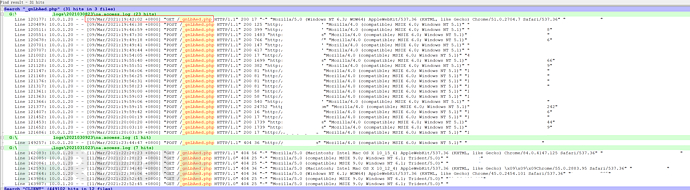

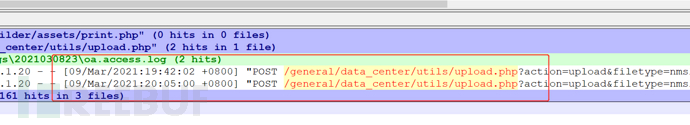

确定了后门文件名与其创建的时间,下面就是分析该后门文件是如何被上传的了,在9号的日志中查看_gnLbAed.php后门文件是如何产生的,可以看到在9日19:42:02分GET操作前一条有一条POST数据提交的操作,后门文件是由/general/data_center/utils/upload.php所上传产生的,通过上传的路径由此可见攻击者是利用了通达OA的任意文件上传漏洞上传的后门文件。

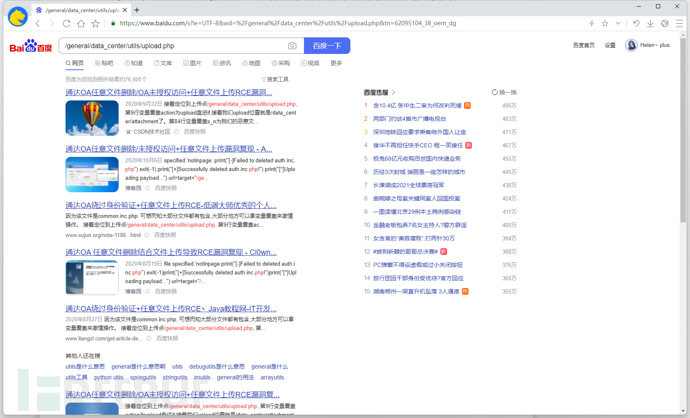

这里就有小伙伴问了,你怎么就知道它就是通过通达OA的任意文件上传漏洞上传的后门文件呢?这个简单,把/general/data_center/utils/upload.php丢到百度搜索引擎就一目了然了。

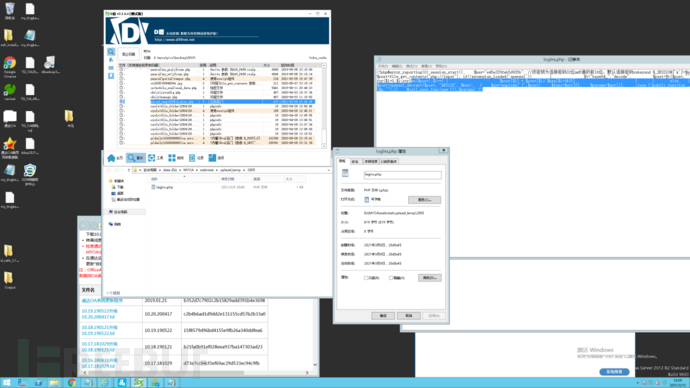

虽然网络安全的负责人已经将后门文件杀了一轮了,但为了确保服务器上还有其他被上传的后门,这里使用D盾后门查杀工具对OA的整个web目录进行查杀,发现在/upload_temp/2005/目录下文件名为logins.php的后门,其文件的修改时间为2021年3月9号20:06:45。

根据查杀出的logins.php另一个后门文件对1号到10号的日志文件进行检索,可以看到该后门文件最初访问的是11*.***.***.*这个IP后面访问的是挂了代理的境外IP,且最初上传到的是网站的根目录后被移动到了/upload_temp/2005/下,并在10号开始18*.***.**.**的IP有对后门的连接操作。

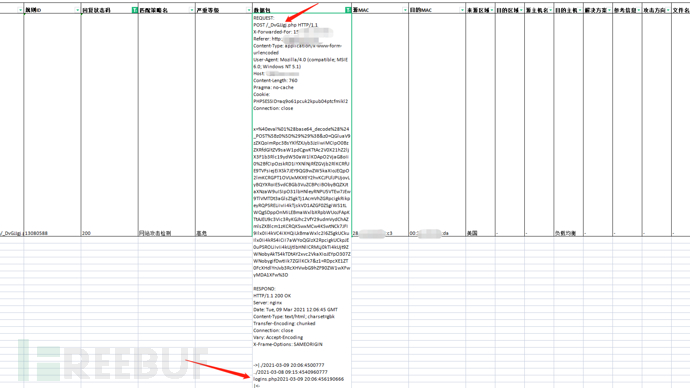

logins.php这个后门文件极有可能是攻击者另一个的隐藏后门,先是上传到了根目录后转移到了其他目录做以隐蔽,在与网络安全管理员沟通得知在网络边界还部署了一台waf防火墙,为了更直观更便捷将waf防火墙的日志导出,进行过滤赛选在数据包选项过滤logins.php这个值,可以看到是由中国菜刀通过_DvGJJgj.php后门文件上传的,而_DvGJJgj.php也是利用通达OA漏洞在9号20:05:00分上传的。

![]()

1. 攻击复现

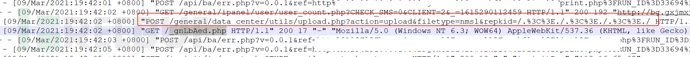

根据第一个后门文件_gnLbAed.php日志情况得知攻击者是根据通达OA的任意上传文件漏洞/general/data_center/utils/upload.php上传的后门文件,对日志检索利用的路径名称可看到IP11*.***.***.*在9号19:42:02时生成了_gnLbAed.php后门,20:05:00时生成了_DvGJJgj.php后门文件(均已被清理)。

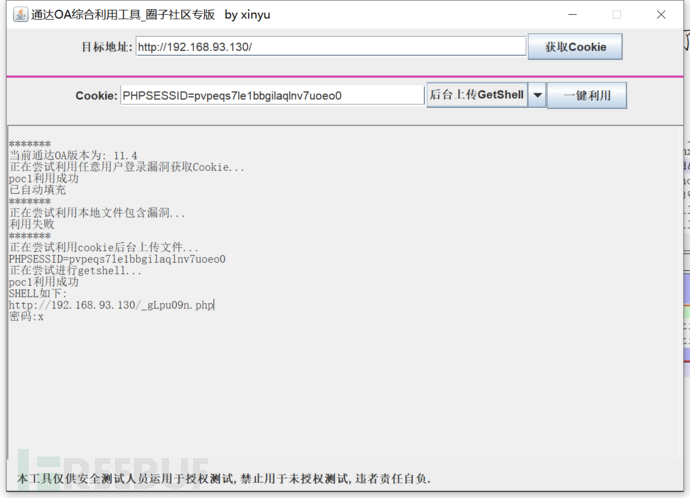

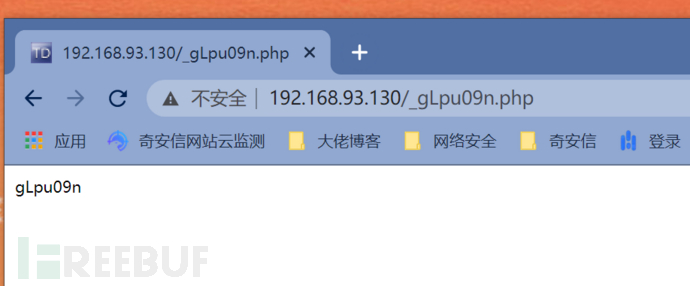

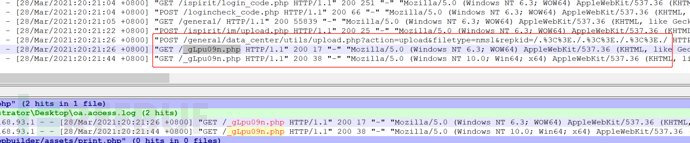

下载相应存在漏洞的通达OA版本,经过本地搭建使用漏洞利用工具,先是获取到了任意用户登录漏洞的cookie在利用获取到的cookie上传了名为_gLpu09n.php的后门文件可以看出所生成的后门文件名与以上日志的后门名称基本相同不过每次生成的都是”_”后随机的字母组成。

再分析本地日志文件_gLpu09n.php后门如何产生的,可以看到也是一样利用了/general/data_center/utils/upload.php的任意文件上传漏洞生成的后门,到这里就可以敲定攻击者是通过利用脚本利用了漏洞生成了后门文件。

1. 总结

经过以上的分析,攻击者是通过漏洞脚本利用了通达OA的任意上传文件漏洞在19:42:02分时首次上传了_gnLbAed.php后门文件,在20:05:00分时同样的操作上传了_DvGJJgj.php后门文件,在通过菜刀管理工具使用_DvGJJgj.php后门文件上传了logins.php的另一个后门随之将该后门移动到/upload_temp/2005/下作以隐藏。

到此将服务器上其他的后门文件清理干净,并让客户将通达OA的漏洞补丁修复上,此次的应急响应到此结束。